Frontend-backend ei enää riitä kuvaamaan moderneja järjestelmiä

Frontend-backend-jaottelu on ollut ohjelmistokehityksen perusoppi vuosikymmeniä. Se on yksinkertainen, helposti opetettava ja pedagogisesti tehokas malli, ja siksi sitä opetetaan edelleen laajasti korkeakouluissa ja koulutusohjelmissa. Käyttöliittymä on edessä, palvelin takana, ja tietokanta vielä taaempana. Käyttäjä tekee pyynnön, backend käsittelee sen ja palauttaa vastauksen. Malli on looginen ja intuitiivinen – mutta samalla se on yhä kauempana siitä todellisuudesta, jossa nykyaikaiset järjestelmät toimivat.

Tämä ei tarkoita, että frontend-backend-ajattelu olisi ollut väärää. Päinvastoin: se on ollut historiallisesti välttämätön abstraktio. Ongelma syntyy vasta siinä vaiheessa, kun siitä tulee ajattelun päätepiste eikä lähtökohta. Kun järjestelmät kasvavat, käyttäjämäärät moninkertaistuvat ja vaatimukset suorituskyvylle, saatavuudelle ja tietoturvalle kovenevat, kahden laatikon malli ei enää riitä kuvaamaan todellista rakennetta – eikä varsinkaan todellisia vastuita..

Historiallinen lähtökohta ja sen rajat

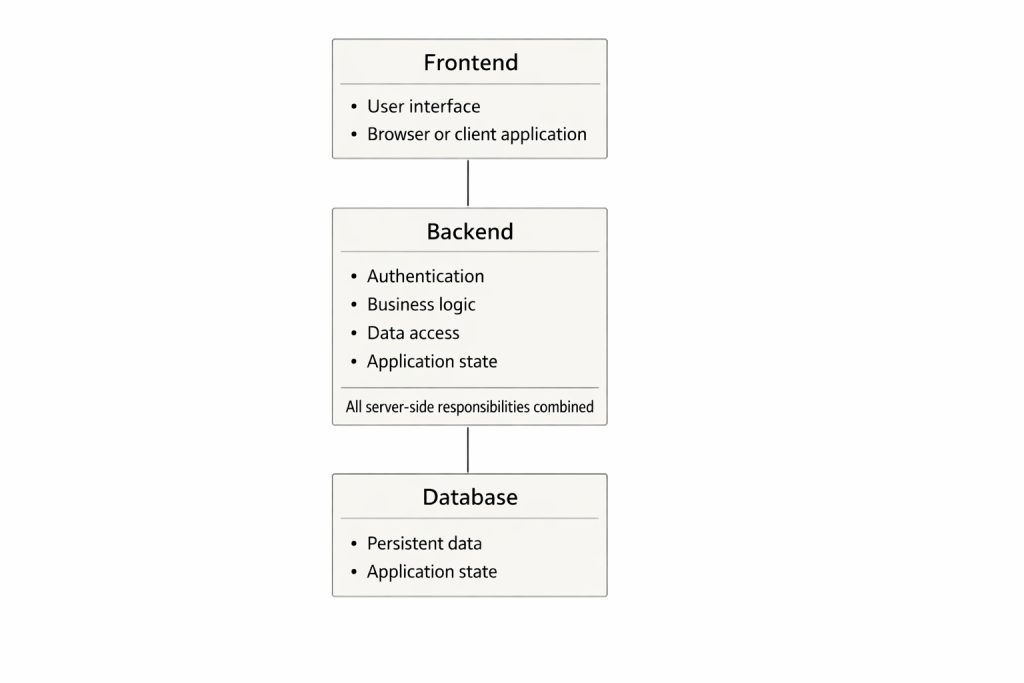

Alkuperäinen frontend-backend-malli syntyi aikana, jolloin sovellukset olivat usein monoliitteja. Yksi palvelinprosessi sisälsi autentikoinnin, liiketoimintalogiikan, tilanhallinnan ja tietokantayhteydet. Käyttöliittymä oli ohut kerros tämän päällä. Kaikki palvelinpuolen vastuut oli niputettu yhteen kokonaisuuteen, ja tämä oli pitkään täysin toimiva ratkaisu.

Tällaisessa maailmassa suorituskykyä parannettiin lähinnä pystysuunnassa: lisää muistia, nopeampi prosessori, tehokkaampi levy. Skaalaus tarkoitti suurempaa konetta. Tietoturva oli suurelta osin sovelluslogiikan vastuulla, ja liikenteen hallinta tapahtui usein vasta syvällä sovelluksen sisällä. Tämä malli toimii edelleen pienissä järjestelmissä ja yksinkertaisissa käyttötapauksissa, eikä sitä pidä väheksyä.

Mutta juuri siksi se on myös vaarallinen opetuksen lähtökohtana, jos siihen jäädään kiinni liian pitkäksi aikaa. Se antaa kuvan, että järjestelmä on yksi putki, jossa kaikki tapahtuu peräkkäin ja jossa jokainen pyyntö kulkee koko ketjun läpi riippumatta siitä, onko se tarpeellista tai järkevää.

North–south-ajattelun laajeneminen

Perinteinen frontend-backend-malli perustuu lähes yksinomaan north-south-liikenteeseen. Käyttäjän pyyntö tulee ylhäältä alas, järjestelmä käsittelee sen ja palauttaa vastauksen takaisin. Tämä ajattelu oli luontevaa aikana, jolloin järjestelmät olivat yksinkertaisia ja sisäinen liikenne vähäistä.

Kun järjestelmät alkoivat hajautua ja kasvaa, syntyi tarve erottaa ulkoinen liikenne sisäisestä. Palvelut alkoivat keskustella keskenään, dataa synkronoitiin taustalla, ja järjestelmän sisäinen koordinaatio alkoi muodostaa merkittävän osan kokonaiskuormasta. Tässä kohtaa east-west-liikenne nousi yhtä keskeiseen rooliin kuin perinteinen käyttäjäliikenne.

Tämä ei ollut vain tekninen muutos, vaan ajattelutavan muutos. Järjestelmä ei enää ollut putki, vaan ekosysteemi. Kaikki liikenne ei ollut samanarvoista, eikä kaiken kuulunut kulkea samaa reittiä.

Arkkitehtuurin murros

Kun north-south- ja east-west-liikenne erotetaan toisistaan, tapahtuu jotain olennaista järjestelmän rakenteessa. Arkkitehtuuri ei enää asetu yhden keskuskomponentin ympärille, vaan alkaa kerrostua luonnollisesti erilaisten vastuiden mukaan. Ulkoinen liikenne voidaan ottaa vastaan, tulkita ja tarvittaessa rajoittaa jo järjestelmän reunalla, ennen kuin se kuormittaa sovelluslogiikkaa tai pysyvää dataa. Samalla järjestelmän sisäinen liikenne vapautuu erilaisiin tavoitteisiin: sen ei tarvitse olla yhtä nopeaa tai yksinkertaista, vaan sen painopiste siirtyy luotettavuuteen, konsistenssiin ja havaittavuuteen.

Tämä muutos ei ole pelkästään tekninen, vaan myös käsitteellinen. Kun järjestelmä nähdään usean liikennevirran kokonaisuutena, sen ei enää tarvitse teeskennellä olevansa yksi yhtenäinen “backend”. Sen sijaan syntyy monikerroksinen malli, jossa jokaisella tasolla on selkeä tehtävä ja rajattu vastuu. Yksittäinen taso ei pyri ratkaisemaan koko ongelmaa, vaan vain oman osuutensa siitä. Tämä vähentää järjestelmän sisäistä kytkeytyneisyyttä ja tekee kokonaisuudesta helpommin ymmärrettävän – ei yksittäisenä laatikkona, vaan järjestettynä kokonaisuutena.

Käyttäjän näkökulmasta muutos on usein huomaamaton. Käyttäjä ei enää keskustele “backendin” kanssa, vaan järjestelmän useiden tasojen kanssa, vaikka tämä ei näy käyttöliittymässä millään tavalla. Pyyntö etenee askel askeleelta, ja jokainen taso tekee oman päätöksensä siitä, onko pyynnön ylipäätään syytä edetä pidemmälle. Tässä mielessä järjestelmä alkaa muistuttaa enemmän harkitsevaa prosessia kuin suoraviivaista putkea.

Juuri tämä harkitsevuus on monikerroksisen mallin ydin. Jokainen taso tekee vähemmän asioita kuin perinteinen backend, mutta tekee ne tietoisemmin ja hallitummin. Vastuut eivät katoa, vaan ne siirtyvät paikkoihin, joissa niitä voidaan kantaa tehokkaammin. Arkkitehtuuri ei kasva monimutkaiseksi siksi, että siihen lisätään kerroksia, vaan siksi, että todellisuus itsessään on monimutkainen. Kerrostaminen on tapa tehdä tästä monimutkaisuudesta näkyvää, ja samalla hallittavaa.

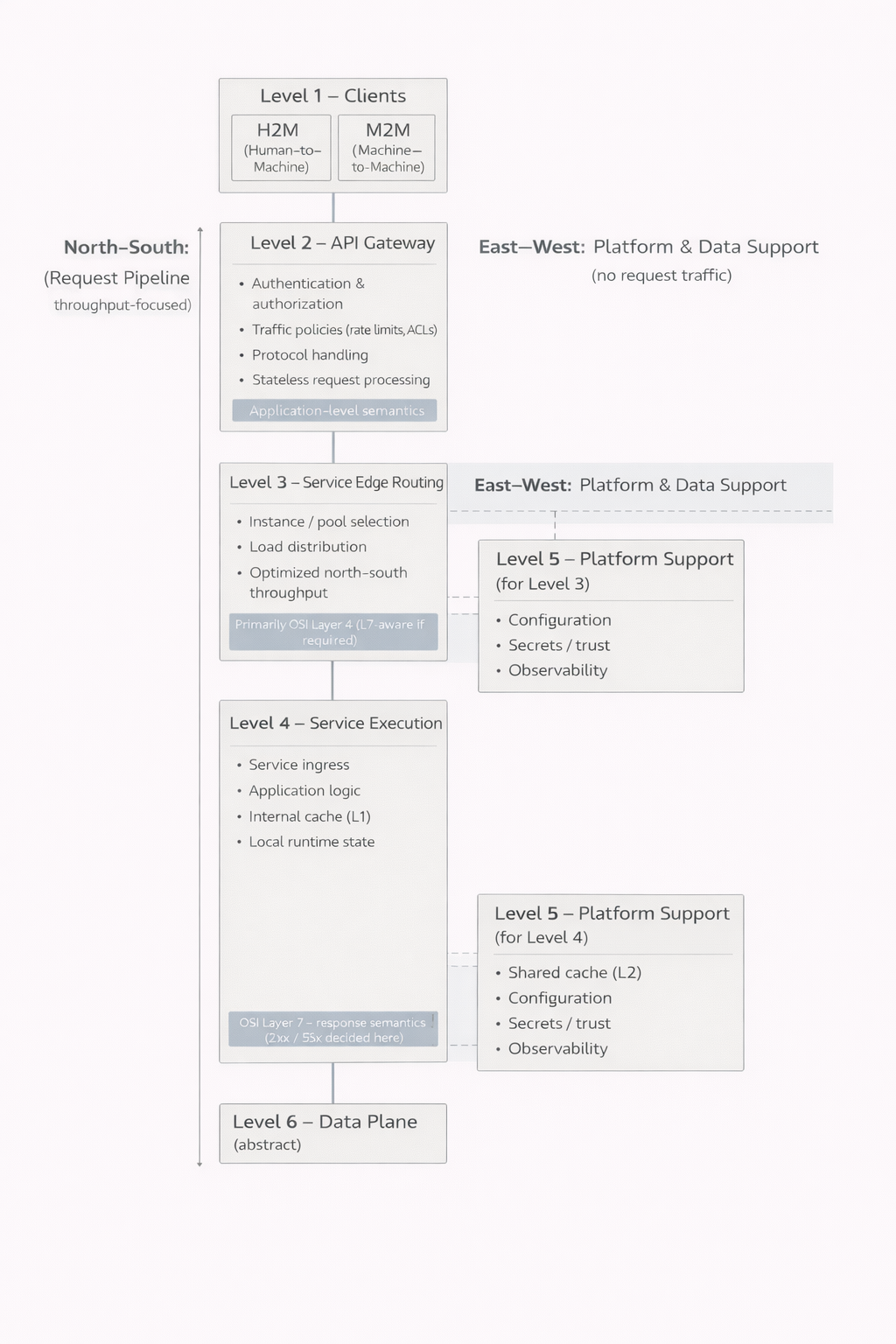

Tasot 1–6 kokonaisuutena

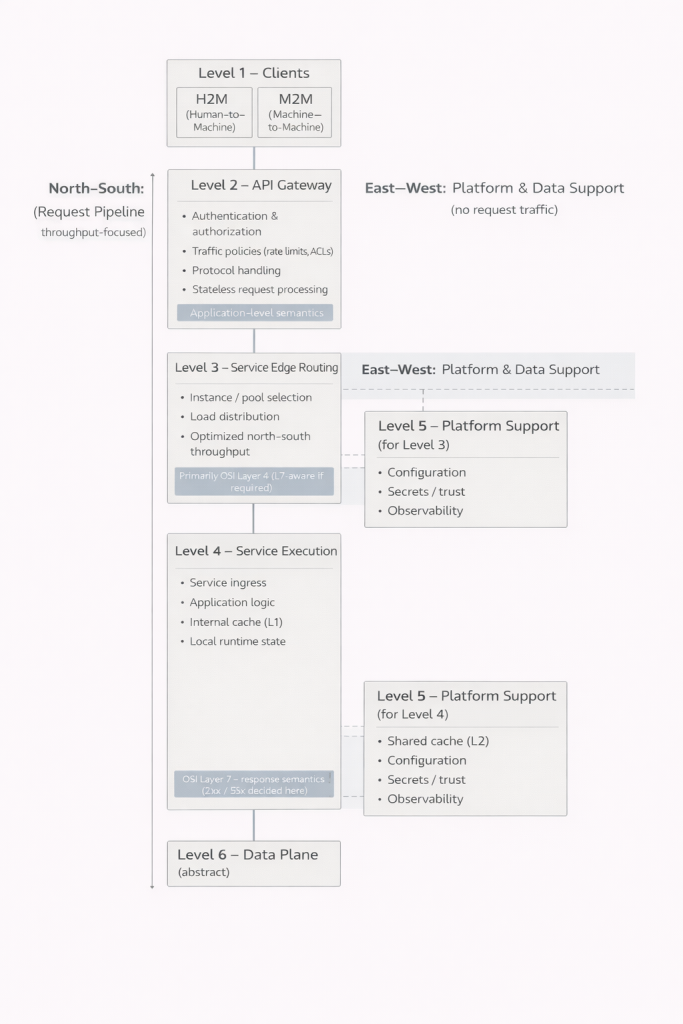

Ensimmäinen taso on asiakkaat. Ihmisten käyttämät käyttöliittymät ja koneiden väliset integraatiot näyttävät ulospäin samanlaisilta, mutta niiden vaatimukset ja käyttäytyminen voivat olla täysin erilaisia. Tämä on tärkeä lähtökohta, sillä järjestelmän on pystyttävä palvelemaan molempia hallitusti.

Toinen taso on rajapinta järjestelmän ja ulkomaailman välillä. Tässä vaiheessa tapahtuvat autentikointi, valtuutus, liikenteen rajoittaminen ja usein myös protokollien käsittely. Oleellinen havainto on, että kaikki pyynnöt eivät etene tästä pidemmälle. Virheellinen tunnistus, väärät oikeudet tai ylitetyt rajoitukset voidaan palauttaa välittömästi. Tämä vähentää kuormaa järjestelmän syvemmiltä tasoilta ja parantaa sekä suorituskykyä että tietoturvaa.

Kolmas taso vastaa liikenteen ohjaamisesta palveluille. Pienissä järjestelmissä tämä taso voi olla sulautettu seuraavaan, eikä sitä aina tunnisteta erilliseksi. Kun käyttäjämäärät kasvavat ja instanssien määrä lisääntyy, tästä tasosta tulee kuitenkin välttämätön. Se mahdollistaa kuorman jakamisen, häiriöiden eristämisen ja hallitun skaalauksen.

Neljäs taso on se, missä sovelluksen todellinen työ tehdään. Liiketoimintalogiikka, vastauksen muodostaminen ja paikallinen tilanhallinta tapahtuvat täällä. Oleellista on ymmärtää, että tämä taso ei ole yksi lohko. Se voi koostua useista rinnakkaisista osista, jotka palvelevat samaa kokonaisuutta. Tämän ansiosta yksittäinen osa voidaan päivittää tai ajaa alas ilman, että koko palvelu lakkaa toimimasta. Käyttäjä ei välttämättä huomaa mitään, vaikka järjestelmän sisällä tapahtuu merkittäviä muutoksia.

Viides taso tuo mukanaan hallinnan. Konfiguraatiot, luottamussuhteet, salaisuudet ja havaittavuus eivät ole sovelluslogiikkaa, mutta ilman niitä järjestelmää ei voi operoida turvallisesti ja luotettavasti. Pienissä järjestelmissä nämä vastuut ovat usein piilossa ja leivottu osaksi muuta kokonaisuutta. Kun järjestelmä kasvaa, ne nousevat väistämättä esiin erillisinä kysymyksinä.

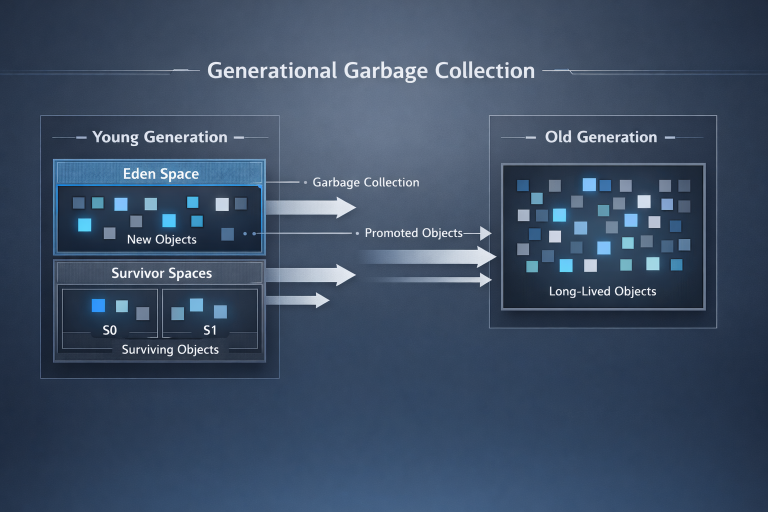

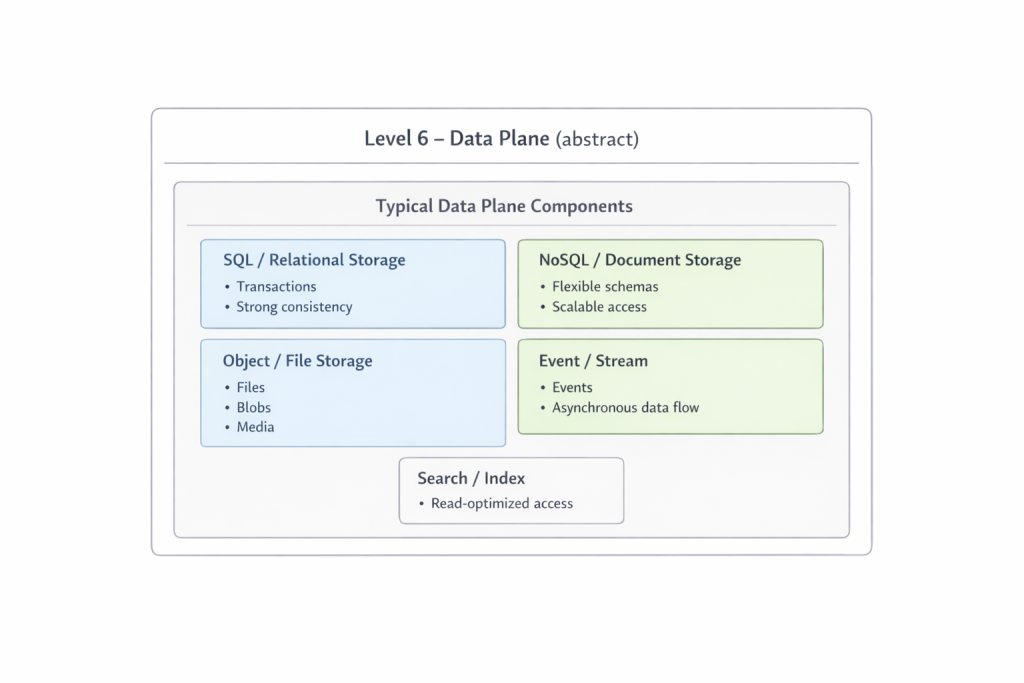

Kuudes taso on datan maailma. Se on tarkoituksella pidetty abstraktina, sillä se ansaitsee oman tarkastelunsa. Tiedostot, relaatiot, tapahtumat ja virrat muodostavat perustan, jonka päällä kaikki muu lepää. Mitä syvemmälle pyyntö etenee tähän tasoon, sitä kalliimmaksi ja hitaammaksi se yleensä muuttuu. Juuri siksi aiempien tasojen kyky palauttaa vastauksia aikaisemmin on niin merkittävä etu.

Suorituskyky ja skaalautuvuus

Tämän mallin ehkä aliarvostetuin hyöty on se, että kaikkea ei tarvitse aina tehdä. Perinteisessä frontend–backend -ajattelussa pyyntö etenee usein pitkälle ennen kuin järjestelmä edes harkitsee sen hylkäämistä. Uudessa mallissa jokainen taso toimii tarkoituksellisena suodattimena, joka arvioi, onko pyynnön ylipäätään järkevää edetä seuraavaan vaiheeseen. Tämä ei ole vain suorituskyvyn optimointia, vaan rakenteellinen ominaisuus, joka muuttaa koko järjestelmän käyttäytymistä kuorman alla.

Jo järjestelmän rajalla voidaan tehdä päätöksiä, jotka katkaisevat pyynnön välittömästi. Autentikointi, valtuutus ja liikenteen rajoittaminen eivät ole enää sovelluksen sisäisiä huolia, vaan ne tapahtuvat ennen kuin yksikään sovellusinstanssi käyttää aikaa tai resursseja pyynnön käsittelyyn. Tämä tarkoittaa käytännössä sitä, että virheelliset, luvattomat tai kohtuuttoman kuormittavat pyynnöt eivät koskaan saavuta järjestelmän kalleimpia osia.

Välimuistit vahvistavat tätä ajatusta entisestään. Kun vastaus voidaan palauttaa suoraan rajakerroksesta tai sovellustasolta ilman, että pysyvää dataa kosketaan, säästetään paitsi aikaa myös järjestelmän kokonaiskapasiteettia. Tämä ei ole pelkästään nopeutta koskeva etu, vaan myös vakauskysymys: mitä harvemmin kalleimpia ja hitaimpia resursseja käytetään, sitä paremmin järjestelmä kestää piikkejä ja poikkeustilanteita.

Skaalautuvuus ei tässä mallissa tarkoita enää vain instanssien määrän kasvattamista. Järjestelmää voidaan kasvattaa ja vahvistaa eri tasoilla eri tavoin. Rajakerrosta voidaan skaalata käsittelemään suurempia pyyntövolyymeja ilman, että sovelluslogiikkaan kosketaan. Palvelutasoa voidaan kasvattaa rinnakkaisilla blokeilla, jotka jakavat kuormaa ja mahdollistavat hallitun päivityksen. Datatasoa voidaan optimoida erikseen, ilman että käyttäjäliikenne kärsii.

Tämä monisuuntainen skaalautuvuus vähentää tarvetta ylisuurille yksittäisille komponenteille. Sen sijaan, että yksi backend paisuisi hallitsemattomasti, vastuut ja kuorma jakautuvat luonnollisesti. Lopputuloksena on järjestelmä, joka ei ainoastaan skaalaudu paremmin, vaan myös käyttäytyy ennustettavammin kuorman kasvaessa.

Vastuut ja tietoturva

Kun järjestelmän vastuut erotellaan selkeästi, myös tietoturva muuttuu luontevaksi osaksi rakennetta. Perinteisessä mallissa tietoturva on usein sovelluksen ominaisuus: tarkistuksia tehdään siellä, missä pyyntö lopulta käsitellään. Tämä tarkoittaa, että haitallinen tai virheellinen liikenne ehtii usein pitkälle ennen kuin se pysäytetään.

Monikerroksisessa mallissa tämä asetelma kääntyy toisinpäin. Haitallinen liikenne pyritään tunnistamaan ja katkaisemaan mahdollisimman aikaisessa vaiheessa. Rajakerros ei ole vain portinvartija, vaan aktiivinen puolustuslinja, joka suojaa järjestelmän syvempiä osia. Tämä vähentää sovelluskerroksen kuormaa ja pienentää riskiä siitä, että yksittäinen virhe tai haavoittuvuus eskaloituu laajaksi ongelmaksi.

Zero Trust -ajattelu asettuu tähän kokonaisuuteen luonnollisesti. Se ei ole erillinen lisä tai ideologinen valinta, vaan looginen seuraus siitä, että mikään taso ei oletusarvoisesti luota toiseen. Jokainen pyyntö arvioidaan kontekstissaan, ja oikeudet tarkistetaan siellä, missä niillä on eniten merkitystä. Tämä tekee järjestelmästä resilientimmän sekä ulkoisia hyökkäyksiä että sisäisiä virheitä vastaan.

Vastuiden selkeä jako auttaa myös organisaatiotasolla. Kun tiedetään, mikä tiimi vastaa mistäkin tasosta, ongelmat voidaan paikantaa ja ratkaista nopeammin. Tietoturva ei jää epämääräiseksi yhteisvastuuksi, vaan se kytkeytyy konkreettisiin rakenteisiin ja rooleihin.

Heikkoudet ja realiteetit

On tärkeää todeta suoraan, että monikerroksinen arkkitehtuuri ei ole ongelmaton. Se tuo mukanaan lisää liikkuvia osia, uusia rajapintoja ja lisääntyneen tarpeen ymmärtää kokonaisuutta. Virheelliset konfiguraatiot, huonosti määritellyt rajat tai epäselvät vastuut voivat aiheuttaa tilanteita, joissa ongelmia on vaikeampi havaita kuin yksinkertaisemmassa mallissa.

Lisäksi varhainen päätöksenteko tarkoittaa väistämättä sitä, että päätöksiä tehdään rajallisella kontekstilla. Aggressiivinen liikenteen rajoittaminen tai väärin määritetty välimuisti voi estää oikean liikenteen tai palauttaa virheellistä tietoa. Nämä riskit ovat todellisia, eikä niitä pidä vähätellä.

Ero perinteiseen malliin ei kuitenkaan ole siinä, että ongelmat katoaisivat, vaan siinä, missä ja miten ne ilmenevät. Monikerroksisessa mallissa ongelmat ovat usein näkyvämpiä ja rajatumpia. Ne voidaan paikantaa tiettyyn tasoon ja korjata ilman, että koko järjestelmä joudutaan pysäyttämään tai uudelleenkäynnistämään. Tämä tekee järjestelmästä lopulta helpommin hallittavan, vaikka se on rakenteellisesti monimutkaisempi.

Loppusanat

Frontend–backend-malli ei ole väärä, mutta se on riittämätön kuvaamaan modernien järjestelmien todellisuutta. Se toimii hyvänä aloituspisteenä, mutta huonona päätepisteenä. Kun järjestelmiä tarkastellaan kerroksina ja vastuualueina, avautuu syvempi ja realistisempi ymmärrys siitä, miten suorituskyky, tietoturva ja skaalautuvuus todella syntyvät.

Perinteinen frontend–backend ei ole kuollut siksi, että se olisi epäonnistunut, vaan siksi, että se on täyttänyt tehtävänsä. Se on ollut välttämätön askel kehityksen polulla. Nyt, kun järjestelmät ovat monimutkaisempia ja vaatimukset kovempia, on aika siirtyä seuraavaan abstraktioon – sellaiseen, joka ei pelkää todellisuuden monimuotoisuutta, vaan tekee siitä hallittavaa.

Yksi tämän mallin ehkä epämukavimmista seurauksista on se, että se murtaa perinteisen frontend–backend-jaon myös käsitteellisesti. Kun frontend-koodi ladataan palvelimelta, se ei ole arkkitehtuurin ulkopuolinen poikkeus, vaan osa samaa liikennevirtaa kuin mikä tahansa muu resurssi. Se kulkee saman request pipeline -rakenteen läpi, on saman autentikoinnin, välimuistituksen ja liikenteenhallinnan piirissä ja altistuu samoille tietoturva- ja suorituskykypäätöksille kuin muutkin vastaukset. Tässä mielessä frontend ei ole erillinen kerros, vaan yksi palvelimen tuottama artefakti muiden joukossa.

Tämä ajatus on monelle vastenmielinen juuri siksi, että se tekee näkyväksi sen, mikä aiemmin voitiin sivuuttaa. Kun frontend nähdään osana samaa putkea, myös sen vaikutus suorituskykyyn ja tietoturvaan tulee väistämättä näkyviin. Staattisen koodin toimittaminen ei ole ilmainen sivuhuomautus, vaan kuormaa tuottava toiminto, joka voidaan joko hoitaa hallitusti järjestelmän reunalla tai päästää kuluttamaan sovelluskerroksen resursseja turhaan. Samalla frontendin toimituksesta tulee tietoturvakysymys: väärin versioitu, väärin välimuistettu tai liian pitkälle päästetty frontend-koodi on yhtä lailla riski kuin mikä tahansa virheellinen backend-vastaus.

Uudessa mallissa tämä ei ole ongelma, vaan tarkoitus. Kun frontend siirretään samaan rakenteeseen kuin muutkin vastaukset, se hyötyy samoista suojamekanismeista ja optimoinneista. Haitallinen tai virheellinen liikenne voidaan pysäyttää ennen kuin se saavuttaa sovelluslogiikan, ja toistuvat resurssipyynnöt voidaan palvella ilman, että järjestelmän kalleimpia osia kosketaan lainkaan. Frontend ei ole menettänyt erityisluonnettaan käyttöliittymänä, mutta se on menettänyt erivapautensa arkkitehtuurissa – ja juuri se tekee järjestelmästä nopeamman, turvallisemman ja rehellisemmän kuvata.

Tässä artikkelissa esitetty malli on tarkoituksella pidetty yleisellä ja käsitteellisellä tasolla. Sen tehtävä ei ole vielä opastaa yksittäiseen toteutukseen, vaan muuttaa tapaa, jolla järjestelmää ylipäätään hahmotetaan. Jokainen kuvatuista tasoista kantaa omaa vastuutaan, omia riskejään ja omia mahdollisuuksiaan, eikä niiden ymmärtäminen onnistu pintapuolisella tarkastelulla. Siksi tulevissa artikkeleissa tulen käymään nämä tasot läpi yksi kerrallaan, rauhassa ja erillään, purkaen niiden roolin, rajat ja käytännön seuraukset yksityiskohtaisemmin.

Tulevissa kirjoituksissa käsitteellinen malli ankkuroidaan myös konkreettisempiin esimerkkeihin. Koodia, kontteja ja yksinkertaisia toteutusmalleja käytetään havainnollistamaan, miten samat periaatteet näkyvät käytännössä ilman, että fokus siirtyy yksittäisiin teknologioihin. Tarkoituksena ei ole rakentaa valmista reseptiä, vaan näyttää, miten arkkitehtuuriset päätökset heijastuvat todellisiin järjestelmiin.

Erityisesti tason kuusi, niin sanotun Data Planen, käsittely on jätetty tässä tarkoituksella abstraktiksi. Se ei ole sivuhuomautus, vaan kokonaisuus, jonka avaaminen vaatii oman tilansa ja oman ajattelukehyksensä. Samalla tulevissa artikkeleissa tarkastellaan, miten tämä kokonaisuus voidaan rakentaa teknisesti yhdeksi toimivaksi järjestelmäksi ilman, että se pakottaa organisaation yhdeksi monoliitiksi. Rakenteellinen yhtenäisyys ja hallinnollinen hajauttaminen eivät ole toistensa vastakohtia, vaan modernin arkkitehtuurin keskeinen jännite. Juuri tämän jännitteen ymmärtäminen on edellytys sille, että malli muuttuu piirroksesta toimivaksi järjestelmäksi.